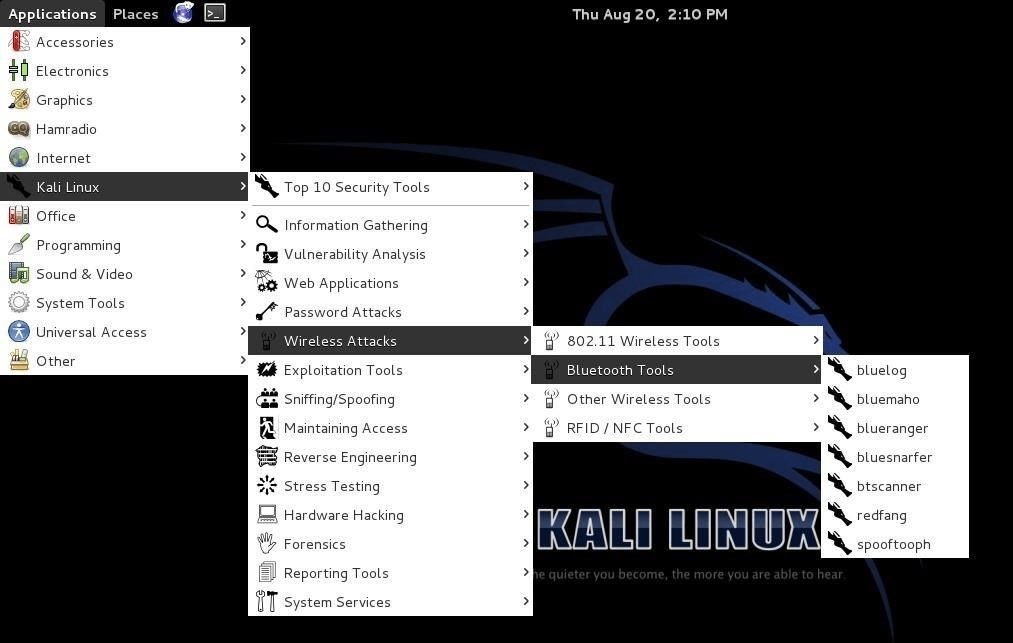

Программа Bluetooth Для Взлома

Честь первого взлома Bluetooth-устройства принадлежит гражданину Великобритании Олли Уайтхаузу (Ollie Whitehouse) первая демонстрация была проведена в апреле 2004 года. Правда, у предложенной им методики имелся серьезный недостаток взлом становился возможными лишь в том случае, если хакер получал возможность перехватить два устройства непосредственно перед их первым взаимодействием друг с другом процедурой соединения, при которой они обмениваются идентификационной информацией.

В категории материалов: 0. Показано материалов: 1-0, Страницы: Сортировать по: Дате Названию Рейтингу Комментариям Загрузкам. Приветствуем Вас в категории машины для SLRR, тут вы всегда сможете найти и скачать моды машин для SLRR, которые добавят в игру новые. Русские машины для SLRR (Street legal Racing Redline)|| Mod-Land - Ваш портал с модами! Скачать гта 4 русские машины. Скачать Машины для Street Legal Racing Redline бесплатно. Автоматическая установка модов для slrr только на нашем сайте! Бесплатно скачать моды для игры SLRR (Street legal Racing Redline) различных версий. Моды для SLRR 2.2.1, 2.3.1. Моды русских машин для SLRR.

Однако вернёмся к шифрованию: Bluetooth вполне позволяет такую защиту. Однако и здесь возможны проблемы с безопасностью. В начале декабря 2014 года Ливиу Арсене из Bitdefender сообщил, что может прочитать сообщения, которые передаются на умные часы Samsung Gear Live с пользовательского смартфона, в данном случае — Google Nexus 4. Для этого нужно лишь узнать шестизначный пин-код, который вводится при первом «спаривании» устройств через Bluetooth. А после взломов Сони задумался, что лучше лишний раз инфо не дать и быть занудным «зачем вам это». ArjLover 30.12.14 в 21:47. Самая сложная программа. Jan 17, 2015 - Bluetooth Hacker приложение позволит вам взломать любое устройство Bluetooth.

В случае, если первый «контакт» был установлен вне пределов досягаемости злоумышленника, дальнейший обмен данными между двумя устройствами риска не представлял. И вот теперь Авишай Вул (Avishai Wool) и Янив Шакед (Yaniv Shaked) из университета Тель-Авива предложили новый, усовершенствованный и «красивый» метод подбора ключей к популярному беспроводному протоколу.

Модель представляет собой некий симбиоз болида Формулы 1 и спортивного катера. Бумажная модель спорт-кара Ferrari 599 GTB в масштабе 1:18.

«Предложенный нами метод атаки позволяет взломать любой сеанс обмена данными между двумя Bluetooth-устройствами, даже если это не первая связь между ними», пояснил суть открытия Янив Шакед. Как сообщает журнал, в процессе сопряжения два Bluetooth-устройства формируют защищенный 128-битный ключ, который затем хранится в их памяти и используется всякий раз при пересылке данных между двумя устройствами. В качестве первого шага идентификации для установления связи пользователю необходимо ввести в оба устройства одинаковый четырехсимвольный PIN-код. Затем из него сложными математическими процедурами извлекается ключ.

Программа Bluetooth Для Взлома Игр

Г-н Уайтхауз показал, что злоумышленник может установить связь с устройством, даже не зная PIN-кода для этого ему требуется специальное, но в общем недорогое и доступное снаряжение. Перехватив с его помощью информационные сообщения обеих устройств, используемые при их сопряжении, из них можно при помощи так называемых Bluetooth-алгоритмов вывести требуемый PIN, перебрав 10 тыс. Возможных вариантов. Тем не менее, сопряжение процедура однократная, и это сильно ограничивало возможности широкого применения разработанного г-ном Уайтхаузом метода. Вулу и Шакеду удалось показать возможность взлома Bluetooth, искусственно инициировав сопряжение. Bluetooth-устройство хакера «вмешивалось» в контакт, «выдавая» себя за другое.

При этом на устройство жертвы посылалось сообщение о том, что ключ забыт. Старый ключ аннулировался, а устройства начинали процедуру сопряжения вновь, что позволяло хакеру перехватить полноценный пароль и использовать его впоследствии в своих целях. Выяснилось, что для отправки сообщения о «потере» ключа хакеру нужно всего лишь использовать чужой идентификатор. Получить его дело нетрудное, поскольку все Bluetooth-устройства всегда автоматически рассылают их другим аналогичным устройствам в пределах зоны действия.

«То, что это оказалось столь просто, обескураживает», отметил Брюс Шнайер (Bruce Schneier), эксперт по системам безопасности из г. Маунтин-Вью, Калифорния. Скачать мозилу. Его впечатлил также тот факт, что Вул и Шакед воплотили идеи г-на Уайтхауза в реальном «железе» и в новом качестве. С помощью их метода процедура извлечения защищенного ключа после «принудительного сопряжения» двух устройств друг с другом занимает на компьютере класса Pentium IV всего 0, 06 секунды, а на Pentium III 0,3 секунды. «Это катастрофа не только в теории, но и на практике», констатировал г-н Шнейер. Беспроводной протокол Bluetooth с момента своего появления стал излюбленной приманкой всякого рода злоумышленников. Даже достоинства протокола с точки зрения его безопасности например, малый, порядка десяти метров, радиус действия удалось обернуть ему во вред.

Программа Bluetooth Для Взлома Wifi На Андроид 4pda

С помощью узконаправленных антенн хакеры научились, к примеру, отслеживать перемещение человека в толпе или за стеной, а «дальний взлом» Bluetooth сразу превратился в особый вид «спорта» в настоящее время превысил 1 км. В «спортивном взломе» Bluetooth-устройств уже выделилось три направления bluesnarfing, bluetracking и bluebugging. Но теперь, с открытием израильских энтузиастов, игрища «голубых снайперов» переходят на качественно иной по своим последствиям уровень.